Google Workspace 標準機能でアクセス制御を実装したい

目次

はじめに

昨年のリブランド発表から1年が経過しようとしており、すでにG SuiteからGoogle Workspaceにプラン変更された会社様も多数いらっしゃると思います。G Suite時代Basicプランを利用していてGoogle Workspace になりEnterprise Standardを強制されてしまっている会社様もいらっしゃるでしょう。価格的には定価ベースでおおよそ3倍ということもあり、機能は充実しているもののそこじゃねぇよというお話もよく聞くようになりました。今回の記事では機能が充実して3rdパーティで賄ってきた機能がGoogle標準で巻き取れるのかの可能性について触れていきます。

コンテキストアウェアアクセスとは?

コンテキストアウェアアクセスとはアクセス制御の機能になり、場所、デバイス、セキュリティの状況、IPアドレス、証明書に基づいてアクセス制御が行えます。ログインの制御ではなく、アクセスの制御という点にご注意ください。本機能はEnterprise Standard以上のライセンスプランからご利用が可能です。

※証明書での制御は2022年1月7日のアップデートで実装された新機能です。

アクセス制御が可能な機能

アクセス制御可能な機能は、Google Workspaceのコアアプリケーションに限られます。Google WorkspaceのアカウントではYoutubeやGoogleマップなどのコンシューマ向けアプリケーションのログインも同時に管理が可能になっていますが、これらのコンシューマ向けサービスに対するアクセス制御は対象となっていません。

詳細は以下の通りとなります。

| サービス | ブラウザ | モバイルアプリ | PCアプリ |

|---|---|---|---|

| カレンダー | ○ | ○ | - |

| Cloud Search | ○ | ○ | - |

| ドライブとドキュメント | ○ | ○ | - |

| Gmail | ○ | ○ | - |

| Google Meet | ○ | ○ | - |

| Hangouts Meet | ○ | ○ | - |

| Google Vault | ○ | - | - |

| Google Currents | ○ | ○ | - |

| ビジネス向けGoogleグループ | ○ | - | - |

| Google Chat | ○ | ○ | - |

| Hangouts Chat | ○ | ○ | - |

| Jamboradサービス | ○ | ○ | - |

| Keep | ○ | ○ | - |

| Googleサイト | ○ | - | - |

| ToDoリスト | ○ | ○ | - |

| パソコン版Googleドライブ | - | - | ○ |

2021年4月に公開されたアップデートにより、モバイルアプリにも対応するようになりました。パソコンでの利用はChromeエクステンション(Endpoint Verification)のインストールが必須になります。

アクセス制御の条件

アクセス制御の条件は以下のポリシーをAnd条件またはOr条件で組み合わせることにより実現します。

- IPサブネット

- アクセス元の地域

- デバイスポリシー

- デバイスのOS

IPアドレスによる制限

この方法は多くの企業様で実施されている方法になります。企業のインターネットの出口に割り当てされるグローバルIPは固定されていることがほとんどですので、そのグローバルIP以外からアクセスさせないといったポリシーを作成することにより、社内LANに接続済みの端末からのみアクセスができ、社外からのアクセスは拒否することが可能になります。IPアドレスは複数指定可能で、レンジでの指定も可能になっています。

このポリシーは社内のLANにいる端末は安全であるという神話をもとに設計されますので、昨今流行りのローカルブレイクアウト+ゼロトラストネットワークとは逆行するものになります。

アクセス元の地域による制限

この方法は国ごとに制限をする方法になります。海外出張なんて考慮しない場合は日本からのアクセスのみ許可するなどを設定可能です。攻撃を受けやすい国からのアクセスを止めるといった用途で利用が可能です。

デバイスポリシーによる制限

この方法では以下の選択肢があります。ここで出てくる選択肢はGoogle Workspace のデバイス管理機能に依存しています。特定のデバイス(例えば会社所有のデバイスのみアクセス許可)を実装する場合は、少なくとも管理者の承認または、会社所有のデバイスを必須にする必要があります。

- 管理者の承認を必須にする

- 会社所有デバイスを必須にする

- 画面ロックを必須にする

- デバイスの暗号化を必須にする

デバイス管理機能はMDMの機能になります。GoogleのMDM機能をご利用いただく場合既存のMDMとの共存はできません。モバイルデバイス(スマートフォンやタブレット)でデバイスポリシーの制御を行う場合、最悪初期化が必要になる場合がございます。

また、iOS端末を会社所有のデバイスとする場合、Apple Business Manage(ABM)からの登録が必要になります。このパターンでは確実に端末の初期化が必要です。MDMとしての機能はある程度巻き取り可能かと思いますが、MAMの機能としてはアプリカタログが利用できる程度でVolume Purchase Program(VPP)の利用は現在できない状況です。

デバイスのOSによる制限

各種OSの最小バージョンを指定することが可能です。この設定により、アップデートをさぼっているリスクのある端末を排除することができます。指定できる対象のOSは以下の通りです。

- Windows OS

- Mac OS

- Linux OS

- iOS

- Android OS

- Chrome OS

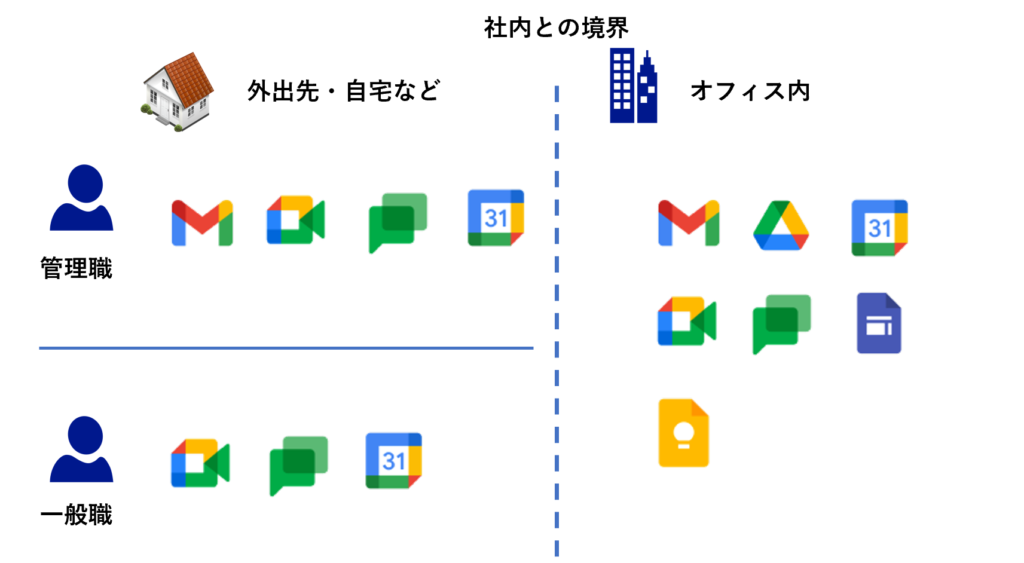

作成したポリシーの割り当て

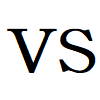

作成したポリシーは各アプリケーションと組織、グループまたは、人に対して適用を行います。この際に利用できるアプリケーションのオン・オフの指定も可能になっています。

まとめ

今回の記事はGoogle Workspace 標準機能であるコンテキストアウェアアクセスを使用してアクセス制御を行う方法について記載をしました。日本の企業でよくあるアクセス制御の方法でグローバルIP(IPアドレス)での制御と社給デバイスのみのアクセスというご要件が多いのではと思います。

IPアドレスでの制御についてはコンテキストアウェアアクセスの機能を利用することで問題なく制御ができるかと思います。ただしデバイス制御では、端末の初期化が必要になる場合があり導入の障壁になることが散見されています。初期化までいかないにしてもMDMの入替作業が必要になった場合、一度配布済みの端末を回収することになると思います。この回収・再配布も大きな手間となります。一般的に利用されている証明書を利用したデバイス制御ができないところが痛手になりますね。

G Suite BasicからGoogle Workspace Enterprise Standardにせざる負えなかった会社様では、機能を統合して少しでも費用を下げたい思いがあるかと思います。アクセス制御の条件次第ではありますが、現在の標準機能ではなかなか厳しい状況だと認識しております。

また、3rdパーティ製のシングルサインオンツールではオンプレミスのActive Directoryの情報を連携する機能を持っているものがほとんどです。Google標準機能のみで実装する際は、Active Directoryとの連携をどうするかも合わせて検討が必要になります。そこすらもGoogle標準で固める場合はGoogle Cloud Directory Syncを立ち上げることで対応は可能です。ソフトウェアは無償ですが実行するためのサーバまたはPCが必要になります。

2022年2月に機能追加があり、Directory Syncというサービスが管理画面上に実装されました。設定法については別途ご紹介しておりますので合わせてご確認ください。

本記事が皆様のGoogle Workspace 初期設定、利活用、運用管理の一助となりましたら幸いです。