初期設定, 利活用, 移行, 運用管理

はじめに

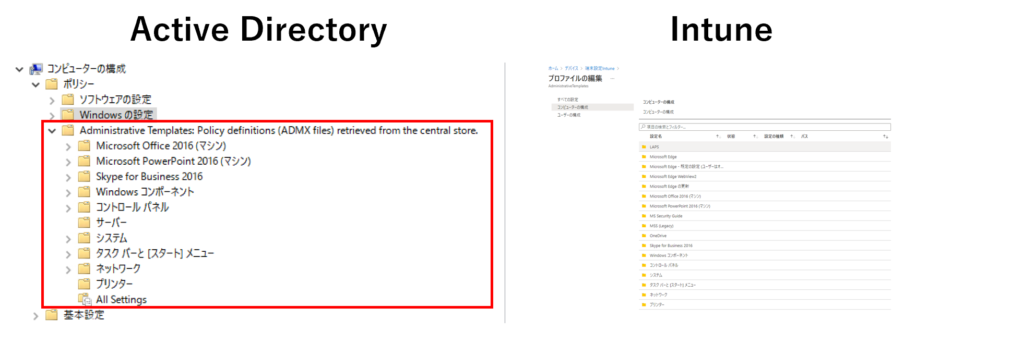

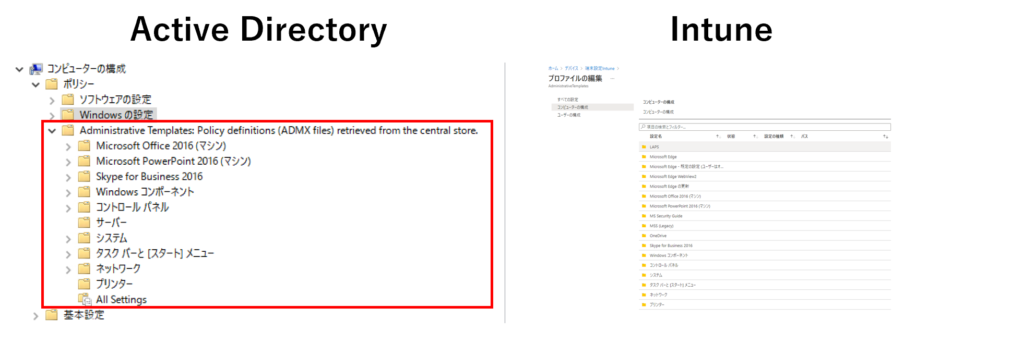

前回に引き続きMicrosoft365のEnterpriseライセンスにはAzure ADとIntuneがついてきます。ここ最近ちょこちょこ話を聞くようになったのがActive Directoryを廃止して「Azure AD + Intune」で管理できないかというお話です。早速第2弾始めていきます。

コンピュータの構成編その1はこちら

前提条件

Intuneで管理可能なデバイスはPCおよびモバイルデバイス(スマートフォン、タブレット)がありますが、本記事で対象とするのはPCのみとします。どうしても数が膨大になることが予想されますので記事を分けて記載させていただきます。グループポリシーのADMXファイルは2021年12月10日時点で最新の物を利用しています。

Windowsコンポーネント

[ActiveX Installer Service]

| 項目 | グループポリシー | Intune |

|---|

| ActiveXコントロールの承認されたインストールサイト | ○ | ○ |

| 信頼済みゾーンのサイトに対するActiveXのインストールポリシーを確立する | ○ | ○ |

[BitLockerドライブ暗号化]

| 項目 | グループポリシー | Intune |

|---|

| オペレーティングシステムのドライブ(フォルダ) | ○ | ○ |

| リムーバブルデータドライブ(フォルダ) | ○ | ○ |

| 固定データドライブ(フォルダ) | ○ | ○ |

| Actrive DirectoryドメインサービスにBitLocker回復情報を保存する | ○ | × |

| 回復パスワードの既定のフォルダーを選択する | ○ | × |

| このコンピュータがロックされているときに新しいDMAデバイスを無効にする | ○ | × |

| ドライブの暗号化方法と暗号化強度を選択する(Windows8/8.1/10[1507]、Windows Server2012/2012R2) | ○ | × |

| ドライブの暗号化方法と暗号化強度を選択してください(Windows10[1511]以降) | ○ | ○ |

| ドライブの暗号化強度を選択する(Windows Vista/7、Windows Server 2008/2008R2) | ○ | × |

| 組織に一意の識別子を提供する | ○ | × |

| 再起動時のメモリ上書きの回避 | ○ | × |

| スマートカード証明書の使用規則の準拠を検証する | ○ | × |

[BitLockerドライブ暗号化] -[オペレーティングシステムのドライブ]

| 項目 | グループポリシー | Intune |

|---|

| スタートアップ時にネットワークロック解除を許可する | ○ | × |

| セキュアブートによる整合性の検証を許可する | ○ | × |

| スタートアップ時に追加の認証を要求する | ○ | ○ |

| スタートアップ時に追加の認証を要求する(Windows Server2008およびWindows Vista) | ○ | × |

| 標準ユーザによるPINやパスワード変更を禁止する | ○ | × |

| InstantGoまたはHSTI準拠のデバイスがプレブレード暗号番号(PIN)をオプトアウトすることを許可します。 | ○ | ○ |

| スレートでプリブートキーボード入力が日宇町名BitLocker認証を使用できるようにする | ○ | × |

| スタートアップの拡張PINを許可する | ○ | × |

| スタートアップに対の長さの最小値を構成する | ○ | ○ |

| オペレーティングシステムドライブに対するハードウェアベースの暗号化の使用を構成する | ○ | × |

| オペレーティングシステムドライブに特定の種類のドライブ暗号化を適用する | ○ | × |

| オペレーティングシステムドライブのパスワードの使用を構成する | ○ | × |

| BitLockerで保護されているオペレーティングシステムドライブの回復方法を選択する | ○ | ○ |

| BIOSベースのファームウェア構成のTPMプラットフォーム検証プロファイルを構成する | ○ | × |

| TPMプラットフォーム検証プロファイルを構成する(Window Vista/7、Windows Server2008/2008R2) | ○ | × |

| ネイティブのUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する | ○ | × |

| プリブート回復メッセージとURLを構成する | ○ | ○ |

| BitLocker回復の実行後にプラットフォームの検証データをリセットする | ○ | × |

| 拡張ブート構成データ検証プロファイルを使用する | ○ | × |

[BitLockerドライブ暗号化] -[リムーバブルデータドライブ]

| 項目 | グループポリシー | Intune |

|---|

| リムーバブルドライブでのBitLockerの使用を制御する | ○ | × |

| リムーバブルデータドライブでのスマートカードの使用を構成する | ○ | × |

| BitLockerで保護されていないリムーバブルドライブへの書き込みアクセスを拒否する | ○ | ○ |

| リムーバブルデータドライブに対するハードウェアベースの暗号化の使用を構成する | ○ | × |

| リムーバブルデータドライブに特定の種類のドライブ暗号化を適用する | ○ | × |

| BitLockerで保護されているリムーバブルデータドライブに対する以前のバージョンのWindowsからのアクセスを許可する | ○ | × |

| リムーバブルデータドライブのパスワードの使用を構成する | ○ | × |

| BitLockerで保護されているリムーバブルドライブの回復方法を選択する | ○ | × |

[BitLockerドライブ暗号化] -[固定データドライブ]

| 項目 | グループポリシー | Intune |

|---|

| 固定データドライブでのスマートカードの使用を構成する | ○ | × |

| BitLockerで保護されていない固定ドライブへの書き込みアクセスを拒否する | ○ | ○ |

| 固定データドライブに対するハードウェアベースの暗号化の使用を構成する | ○ | × |

| 固定データドライブに特定の種類のドライブ暗号化を適用する | ○ | × |

| BitLockerで保護されている固定データドライブに対する以前のバージョンのWindowsからのアクセスを許可する | ○ | × |

| 固定データドライブのパスワードの使用を構成する | ○ | × |

| BitLockerで保護されている固定ドライブの回復方法を選択する | ○ | ○ |

| | |

Internet Explorerはボリュームが大きいため、第3弾記事で個別に記載します。

MDM、Microsoft Application Guard 、Microsoft Defender Exploit GuardはIntuneにメニューが存在しないため割愛します。

[Microsoft Defender ウイルス対策]

| 項目 | グループポリシー | Intune |

|---|

| MAPS(フォルダ) | ○ | ○ |

| Microsoft Defender Exploit Guard(フォルダ) | ○ | ○ |

| MpEngine(フォルダ) | ○ | ○ |

| クライアントインターフェイス(フォルダ) | ○ | ○ |

| スキャン(フォルダ) | ○ | ○ |

| セキュリティインテリジェンスの更新(フォルダ) | ○ | ○ |

| デバイス制御(フォルダ) | ○ | × |

| ネットワーク検査システム(フォルダ) | ○ | ○ |

| リアルタイム保護(フォルダ) | ○ | ○ |

| レポート(フォルダ) | ○ | ○ |

| 脅威(フォルダ) | ○ | ○ |

| 検疫(フォルダ) | ○ | ○ |

| 修復(フォルダ) | ○ | ○ |

| 除外(フォルダ) | ○ | ○ |

| マルウェア対策サービスが通常の優先順位でスタートアップすることを許可する | ○ | ○ |

| Microsoft Defenderウイルス対策を無効にする | ○ | ○ |

| 一覧に関するローカル管理者の統合動作を構成する | ○ | ○ |

| 定期的な修復を無効にする | ○ | ○ |

| プロキシサーバをバイパスするアドレスを定義する | ○ | ○ |

| ネットワークに接続するためのプロキシ自動構成(.pac)を定義する | ○ | ○ |

| ネットワークへ接続するためのプロキシサーバを定義する | ○ | ○ |

| スケジュールされたタスクの時間をランダム化する | ○ | ○ |

| 望ましくない可能性のあるアプリケーションの検出を構成する | ○ | × |

| マルウェア対策サービスの常時実行を許可する | ○ | ○ |

Microsoft Defender ウイルス対策] -[MAPS]

| 項目 | グループポリシー | Intune |

|---|

| ‘事前ブロック’機能を構成する | ○ | ○ |

| Microsoft MAPSに参加する | ○ | ○ |

| Microsoft MAPSへのレポートに対してローカル設定の優先を構成する | ○ | ○ |

| 詳細な分析が必要な場合はファイルのサンプルを送信する | ○ | × |

Microsoft Defender ウイルス対策] -[Microsoft Defender Exploit Guard]

| 項目 | グループポリシー | Intune |

|---|

| Attack Surface Reduction(フォルダ) | ○ | ○ |

| ネットワーク保護(フォルダ) | ○ | × |

| フォルダアクセスの制御(フォルダ) | ○ | ○ |

Microsoft Defender ウイルス対策] -[Microsoft Defender Exploit Guard] -[Attack Surface Reduction]

| 項目 | グループポリシー | Intune |

|---|

| Attack Surface Reduction規則からファイルとパスを除外します | ○ | ○ |

| Attack Surface Reduction規則の構成 | ○ | ○ |

Microsoft Defender ウイルス対策] -[Microsoft Defender Exploit Guard] -[フォルダアクセス制御]

| 項目 | グループポリシー | Intune |

|---|

| 許可されているアプリケーションを構成します | ○ | ○ |

| フォルダアクセスの制御を構成する | ○ | × |

| 保護するフォルダを構成する | ○ | ○ |

Microsoft Defender ウイルス対策] -[MpEngine]

| 項目 | グループポリシー | Intune |

|---|

| ファイルハッシュ計算機能を有効にする | ○ | ○ |

| 拡張クラウドチェックを構成します | ○ | × |

| クラウドの保護レベルを選択します | ○ | × |

Microsoft Defender ウイルス対策] -[クライアントインターフェイス]

| 項目 | グループポリシー | Intune |

|---|

| 操作を実行する必要があるときにクライアントに追加のテキストを表示する | ○ | ○ |

| すべての通知を非表示にする | ○ | ○ |

| 再起動通知を表示しない | ○ | ○ |

| ヘッドレスUIモードを有効にする | ○ | ○ |

Microsoft Defender ウイルス対策] -[スキャン]

| 項目 | グループポリシー | Intune |

|---|

| スケジュールされたスキャンを実行する前に、最新のウイルスおよびスパイウェア対策セキュリティインテリジェンスを確認する | ○ | × |

| スキャンの一時停止をユーザに許可する | ○ | ○ |

| スキャンするアーカイブファイルの最大階層数を指定する | ○ | ○ |

| スキャンするアーカイブファイルの最大サイズを指定する | ○ | ○ |

| スキャン中の最大CPU使用率を指定する | ○ | × |

| アーカイブファイルをスキャンする | ○ | ○ |

| キャッチアップフルスキャンを有効にする | ○ | × |

| キャッチアップクイックスキャンを有効にする | ○ | × |

| 電子メールのスキャンを有効にする | ○ | ○ |

| ヒューリスティックを有効にする | ○ | ○ |

| 圧縮された実行可能ファイルをスキャンする | ○ | ○ |

| リムーバブルドライブをスキャンする | ○ | ○ |

| 再解析ポイントのスキャンを有効にする | ○ | ○ |

| システムの復元ポイントを作成する | ○ | ○ |

| マップされたネットワークドライブでフルスキャンを実行する | ○ | ○ |

| ネットワークファイルをスキャンする | ○ | ○ |

| 最大CPU使用率に対してローカル設定の優先を構成する | ○ | ○ |

| スケジュールされたスキャンに使用するスキャンの種類に対してローカル設定の優先を構成する | ○ | ○ |

| スケジュールされたスキャンの実行日に対してローカル設定の優先を構成する | ○ | ○ |

| スケジュールされたクイックスキャンの実行時刻に対してローカル設定の優先を構成する | ○ | ○ |

| スケジュールされたスキャンの実行時刻に対してローカル設定の優先を構成する | ○ | ○ |

| スケジュールされたスキャンの低いCPU優先度を構成する | ○ | ○ |

| キャッチアップスキャンが強制となるまでの日数を定義する | ○ | ○ |

| スキャンの履歴フォルダから項目の削除を有効にする | ○ | ○ |

| 1日にクイックスキャンの実行する間隔を指定する | ○ | ○ |

| コンピュータが起動しているが使用中でないときのみスケジュールされたスキャンを開始する | ○ | ○ |

| スケジュールされたスキャンに使用するスキャンの種類を指定する | ○ | × |

| スケジュールされたスキャンを実行する曜日を指定する | ○ | ○ |

| 毎日のクイックスキャンの時刻を指定する | ○ | × |

| スケジュールされたスキャンを実行する時刻を指定する | ○ | ○ |

[Microsoft Defender ウイルス対策] -[セキュリティインテリジェンスの更新]

| 項目 | グループポリシー | Intune |

|---|

| スパイウェア対策セキュリティインテリジェンスが期限切れとみなされるまでの日数を定義する | ○ | ○ |

| ウイルス対策セキュリティインテリジェンスが最新でないとみなされるまでの日数を定義する | ○ | ○ |

| セキュリティインテリジェンスの更新をダウンロードするためのファイル共有を定義する | ○ | ○ |

| セキュリティインテリジェンスの更新後にスキャンを有効にする | ○ | ○ |

| バッテリ使用時にセキュリティインテリジェンスの更新を許可する | ○ | ○ |

| スタートアップ時にセキュリティインテリジェンスの更新を開始する | ○ | ○ |

| セキュリティインテリジェンスの更新をダウンロードするための更新元の順序を定義する | ○ | ○ |

| Microsoft Updateからのセキュリティインテリジェンスの更新を許可する | ○ | ○ |

| Microsoft MAPSへのレポートに基づくリアルタイムのセキュリティインテリジェンスの更新を許可する | ○ | ○ |

| セキュリティインテリジェンスの更新を確認する曜日を指定する | ○ | ○ |

| セキュリティインテリジェンスの更新を確認する時刻を指定する | ○ | ○ |

| VDIクライアントのセキュリティインテリジェンスの場所を定義します | ○ | ○ |

| Microsoft MAPSへのセキュリティインテリジェンスに基づくレポートを無効にする通知を許可する | ○ | ○ |

| セキュリティインテリジェンスのキャッチアップ更新が必要になるまでの日数を定義する | ○ | ○ |

| セキュリティインテリジェンスの更新をチェックする間隔を指定する | ○ | × |

| スタートアップ時に最新のウイルスおよびスパイウェア対策セキュリティインテリジェンスをチェックする | ○ | ○ |

[デバイス制御]はIntuneにメニューがないため割愛します。

[Microsoft Defender ウイルス対策] -[ネットワーク検査システム]

| 項目 | グループポリシー | Intune |

|---|

| 定義の廃棄を有効にする | ○ | ○ |

| ネットワークトラフィック検査の追加の定義セットを指定する | ○ | ○ |

| プロトコル認証を有効にする | ○ | ○ |

[Microsoft Defender ウイルス対策] -[リアルタイム保護]

| 項目 | グループポリシー | Intune |

|---|

| リアルタイム保護を無効にする | ○ | ○ |

| 動作の監視を有効にする | ○ | ○ |

| すべてのダウンロードファイルと添付ファイルをスキャンする | ○ | ○ |

| コンピュータのファイルおよびプログラムの動作を監視する | ○ | ○ |

| 未加工ボリューム書き込み通知を有効にする | ○ | ○ |

| リアルタイム保護が有効な場合は常にプロセスのスキャンを有効にする | ○ | ○ |

| スキャンするダウンロードファイルと添付ファイルの最大サイズを定義する | ○ | ○ |

| 動作監視を有効にする場合のローカル設定の優先を構成する | ○ | ○ |

| すべてのダウンロードファイルと添付ファイルをスキャンする場合のローカル設定の優先を構成する | ○ | ○ |

| コンピュータでファイルとプログラムの動作を監視する場合のローカル設定の優先を構成する | ○ | ○ |

| リアルタイム保護を有効にする場合のローカル設定の優先を構成する | ○ | ○ |

| 受信ファイルと送信ファイルの動作を監視する場合のローカル設定の優先を構成する | ○ | ○ |

| 受信ファイル、送信ファイルおよびプログラムの動作の監視を構成する | ○ | × |

[Microsoft Defender ウイルス対策] -[レポート]

| 項目 | グループポリシー | Intune |

|---|

| 追加操作が必要な状態を検出する場合のタイムアウトを構成する | ○ | ○ |

| 重大なエラー状態を検出する場合のタイムアウトを構成する | ○ | ○ |

| 拡張通知をオフにする | ○ | ○ |

| ワトソン博士イベントを構成する | ○ | ○ |

| 重大でないエラー状態を検出する場合のタイムアウトを構成する | ○ | ○ |

| 最近の修復済み状態を検出する場合のタイムアウトを構成する | ○ | ○ |

| Windwosソフトウェアトレーズプリプロセッサコンポーネントを構成する | ○ | ○ |

| WPPトレースレベルを構成する | ○ | ○ |

[Microsoft Defender ウイルス対策] -[脅威]

| 項目 | グループポリシー | Intune |

|---|

| 検出時に既定の動作を実行しない脅威を指定する | ○ | ○ |

| 検出時に既定の動作を実行しない脅威警告レベルを指定する | ○ | × |

[Microsoft Defender ウイルス対策] -[検疫]

| 項目 | グループポリシー | Intune |

|---|

| [検疫]フォルダから項目を削除する場合のローカル設定の優先を構成する | ○ | ○ |

| [検疫]フォルダからの項目の削除を構成する | ○ | ○ |

[Microsoft Defender ウイルス対策] -[検疫]

| 項目 | グループポリシー | Intune |

|---|

| 修復を完了するためのスケジュールされたフルスキャンの実行時刻に対してローカル設定の優先を構成する | ○ | ○ |

| 修復を完了するためのスケジュールされたフルスキャンを実行する曜日を指定する | ○ | ○ |

| 修復を完了するためのスケジュールされたフルスキャンを実行する時間を指定する | ○ | ○ |

[Microsoft Defender ウイルス対策] -[除外]

| 項目 | グループポリシー | Intune |

|---|

| 自動除外を無効にする | ○ | ○ |

| 拡張子の除外 | ○ | ○ |

| パスの除外 | ○ | ○ |

| プロセスの除外 | ○ | ○ |

まとめ

今回の記事では、Windowsコンポーネントの内、「ActiveX Installer Service」、「BitLockerドライブ暗号化」、「Microsoft Defender Exploit Guard」、「Microsoft Defender ウイルス対策」に絞ってご紹介しました。

一部ADのグループポリシーと比べてIntuneの設定項目が少ないところがありますが、そんなに影響がありそうなところではないのではと思います。

それでは本記事が皆様のAzureAD+Intune移行の一助となりましたら幸いです。